Rate Limiting avançado

Defenda seus aplicativos e APIs contra abusos limitando o tráfego que excede os limites definidos

Uma limitação de taxa avançada protege contra ataques de negação de serviço, tentativas de login por força bruta, picos de tráfego de APIs e outros tipos de abuso direcionados a APIs e aplicativos.

VANTAGENS DA LIMITAÇÃO DE TAXA

Mitigar ataques DDoS

Interrompa ataques de alta precisão na camada de aplicação com opções de configuração granulares.

Garanta a disponibilidade das APIs

Identifique tráfego abusivo com alta precisão limitando a taxa de tráfego com base em qualquer parâmetro de uma solicitação.

Proteção dos dados de clientes

Defenda-se contra ataques de login por força bruta que buscam assumir o controle de contas e roubar informações confidenciais.

Confie em preços transparentes

Evite os custos imprevisíveis associados a picos de tráfego e ataques de enumeração. Não vamos cobrar pelo uso quando você estiver sob ataque volumétrico.

Escolha a opção certa para você

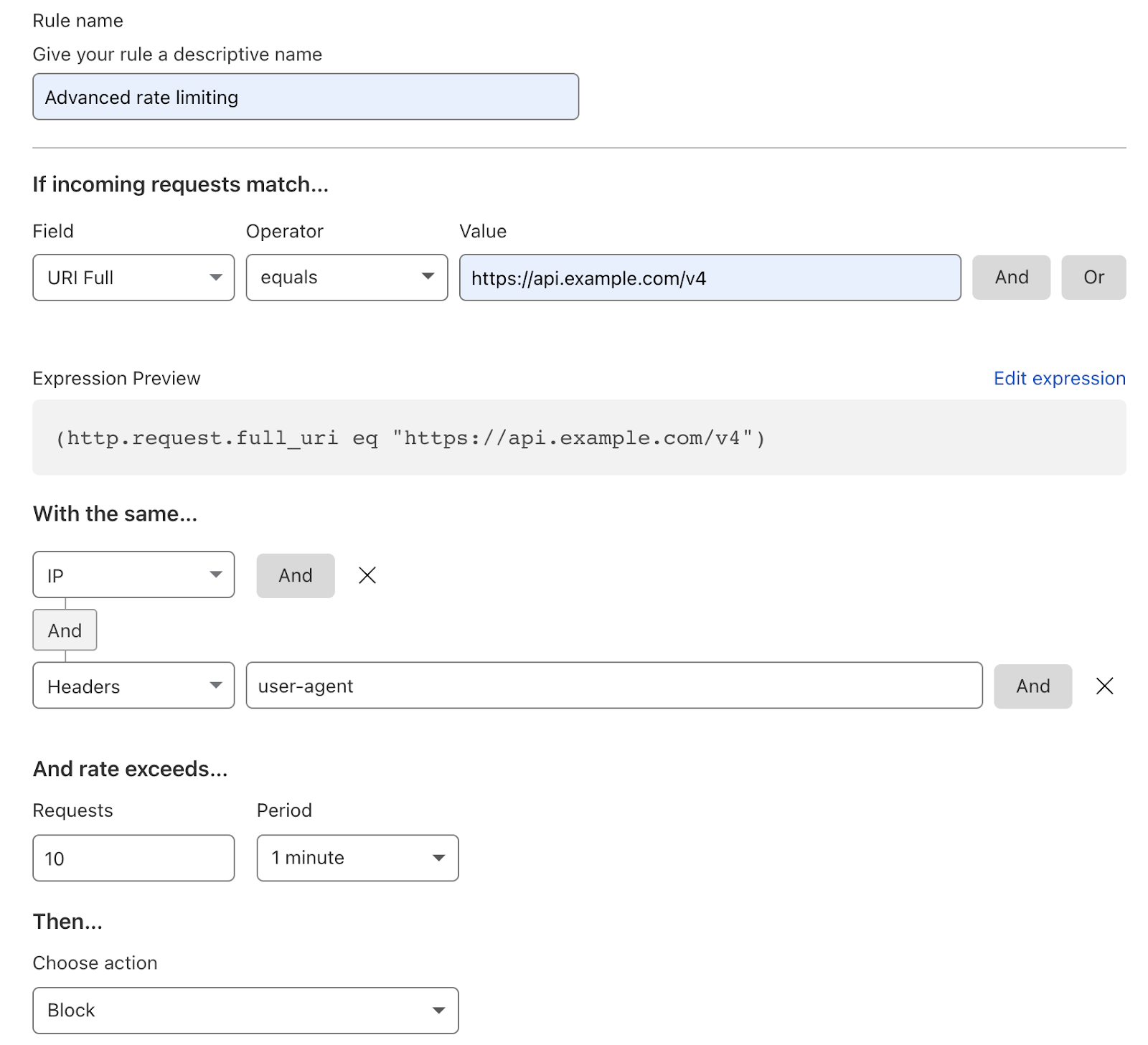

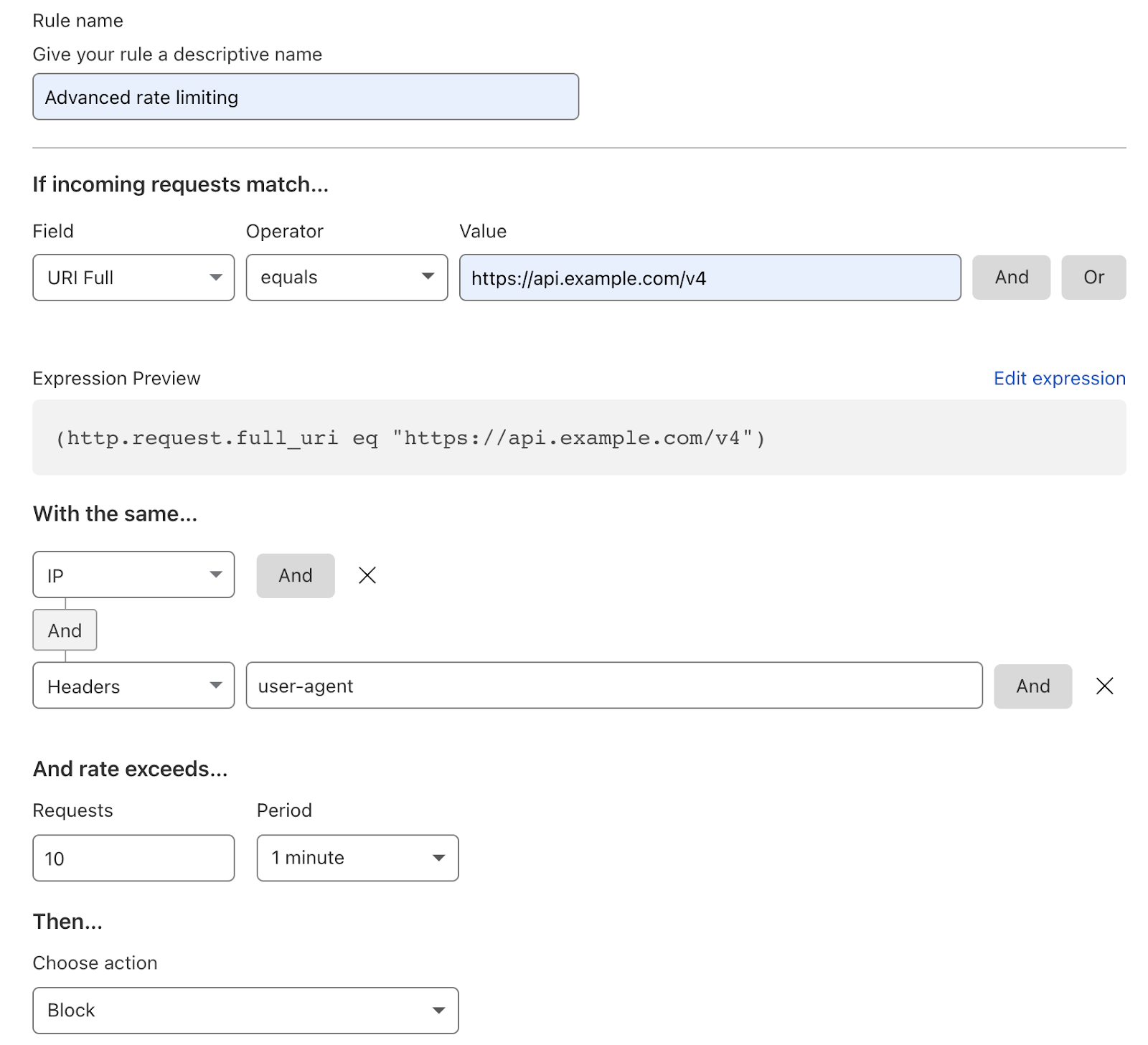

Escolha a limitação de taxa baseada em IP para proteger endpoints não autenticados, limitar o número de solicitações de endereços de IP específicos e lidar com abusos de infratores reincidentes.

Atualize para a limitação de taxa avançada se quiser proteger suas APIs contra abusos, mitigar ataques volumétricos de sessões de APIs autenticadas e assumir o controle total dos parâmetros nos quais você limita a taxa.

Saiba mais sobre limitação de taxa em nossa série de demonstrações ao vivo de segurança de aplicativos

A Gartner® indicou a Cloudflare como "Representative Vendor" em proteção de aplicativos web e de APIs

A Cloudflare foi reconhecida como "Representative Vendor" no relatório Gartner Market Guide for WAAP Acreditamos que esse reconhecimento comprova que protegemos contra ameaças emergentes com mais rapidez, oferecemos maior integração de recursos de segurança e proporcionamos uma poderosa facilidade de uso e implantação.

O que nossos clientes dizem

“Quando outras empresas sofriam um vazamento de dados, os invasores frequentemente tentavam combinações de e-mail e senha roubadas em nossos sites. Sempre sabíamos quando havia outro ataque, mas tudo continuava como sempre porque a Cloudflare detectava e interrompia o ataque antes que se tornasse um problema.”

Conrad Electronic

Principais casos de uso da limitação de taxa

Configurar limiares

Proteja os URLs dos seus sites endpoints de API contra solicitações suspeitas que excedam os limiares definidos. As opções de configuração granular incluem códigos de status, URLs específicos, limites de solicitação e métodos de solicitação.

Definir respostas

Os visitantes que atingem limites definidos de solicitações podem acionar respostas personalizadas, incluindo ações de mitigação, como desafios ou CAPTCHAS, códigos de resposta, tempos limite e bloqueio.

Obtenha insights sobre padrões de tráfego

Dimensione e proteja seus recursos com análises que incluem a quantidade de tráfego malicioso bloqueado por regra e o número de solicitações que chegam à sua origem.

Ajudar as organizações a reforçar suas estratégias de segurança de aplicativos